PRÁCTICAS TEMA 9

En este tema las actividades estarán relacionadas con el malware, pero, ¿qué es el malware?

El malware es un programa malicioso que realiza acciones dañinas a un servicio informático sin conocimiento del usuario y de forma intencionada.

Actividad 1

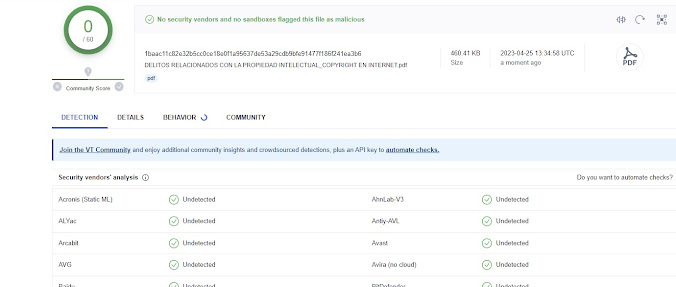

En este ejercicio vamos a comprobar si un archivo del que se sospecha su procedencia puede estar infectado de malware. Para ello vamos a hacer uso de un servicio online que permite verificar si un fichero es reconocido como un posible malware.

Para ello, simplemente debemos subir el documento / fichero que queramos inspeccionar. En mi caso he subido el documento de mi trabajo de informática y el resultado ha sido el siguiente:

En el campo de las vulnerabilidades, existen fuentes de información muy útiles para estar al día de los problemas y defectos en el software. Vamos a conocer el Boletín de Seguridad de Microsoft, donde se informa de los últimos puntos débiles de los sistemas de esta compañía.

Antes de nada, cabe definir realmente de qué trata este boletín. Este boletín es un comunicado de Microsoft donde informa a los usuarios y administradores sobre las vulnerabilidades de seguridad en los productos y sistemas operativos de Microsoft. También anuncia las actualizaciones de seguridad disponibles para corregir las vulnerabilidades. Estos boletines son una herramienta muy importante arameo mantener los sistemas actualizados y protegidos, y los usuarios deben revisarlos regularmente.

Comentarios

Publicar un comentario